TARTALOM

Posta Blanka: A deepfake bugyraiban

Pesthy Sándor Józsefné: Egy mindenki ellen, mindenki egy ellen, mindenki mindenki ellen

Matuz Kata: Álhírek hálójában

Járvány

Murár Petra: Covid-19 hatása a technológia világára

Hostyinszki Bálint: Körkép a koronavírusról és annak hatásairól

Kádár Adrienn: Az ufóészlelések száma is megugrott a járvány alatt

Erdős Fanni: Fáradtság - járvány - zoom

Bhadauria Abhishek: Technology helps in Pandemic

Jövőképek

Mester Anna: A mesterséges intelligencia korlátozása

Tordai Kitti: Az emlékmás-effektus

Fejlődés kérdőjelekkel

Märle Anna: Történelem online avagy digitális rekonstrukciók, a történelem oktatást is segítve

Raj Beatrix Viola: A könyvek, szakmák és az oktatás jövője

Kovács Orsolya : Az online oktatás nehézségei

Császár Csilla: A Holt-tengeri tekercsek titkai

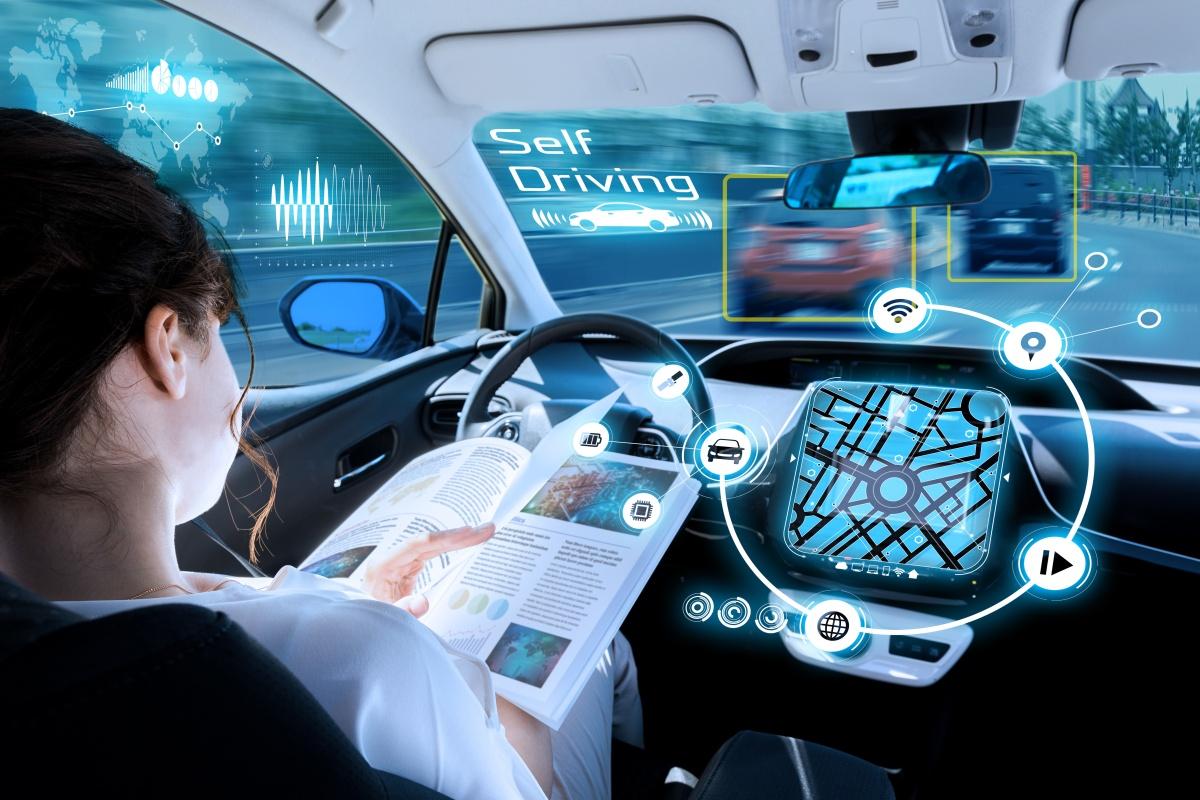

Balogh Dóra: A jövő közlekedése - megvalósuló utópia

Tuza Dávid: A 5G lassú, de biztos beszivárgása az életünkbe

Biztonság

Végh Anna: Biztonságban vagyunk?

Forray-Farkas Nóra: GDPR - a mumus életre kelt

Kumar Manoj: Data Protection & Privacy On Mobile and Computer Devices

Kopecskó-Koronczi Krisztina: Identity theft - Mindig résen kell lenni

Társadalom

György-Mózes Boglárka: A családon belüli erőszak valóságos, de láthatatlan

Németh Liza: Az internet "persona non gratái"

Szűcs-Gyenes Enikő: Az NFT lufi?

Palásti Alex: Lil Nas X a pokolba került új videóklipjében

Globalizáció

Skrabák Csaba: Az indiai cenzúra legújabb fejezete

Fiala Máté: Az új Selyemút

Dóri Judit: Az ujgurok helyzete Kínában - kényszermunka, átnevelőtáborok, eltűnt gyermekek, megsemmisítés

Környezettudatosság

Ender Lídia: Milyen hatással van a környezetre az állandó "kütyühasználat"?

Moravcsik Richárd: Megszereled vagy megszerelik, nagy a különbség!

Oletics Antónia: Mi lesz az atomhulladékok sorsa?